Schützen Sie Ihr Unternehmen jetzt vor:

► Rechtlichen Konsequenzen durch Lizenzverstößen

► Datenverlusten und Sicherheitsrisiken

► Compliance-Problemen

► Erhöhten Betriebskosten und Wartungsarbeiten

Sicherer und konformer Einsatz von Open Source Software

In der heutigen Softwareentwicklung ist der Einsatz von Open Source Software (OSS) weit verbreitet. OSS bietet zahlreiche Vorteile, darunter Kosteneffizienz und schnelle Innovationszyklen. Doch der Einsatz von Open Source bringt auch Risiken mit sich, insbesondere in Bezug auf Sicherheit und Lizenzkonformität. TIMETOACT bietet Ihnen einen umfassenden Service zur Open Source Code Auditierung, um diese Risiken zu minimieren und die Sicherheit und Compliance Ihrer Softwareprojekte zu gewährleisten.

Open Source bezieht sich auf Software, deren Quellcode öffentlich zugänglich ist, sodass jeder ihn einsehen, verwenden und modifizieren kann. Diese Art von Software ist in der Regel kostenlos erhältlich.

Linux ist das prominenteste Beispiel für ein Open-Source-Betriebssystem, das vor allem auf Servern weit verbreitet ist. Im Battery Open Source Software (BOSS) Index, der die führenden Open-Source-Softwareprojekte auflistet, finden sich auch andere wichtige Softwarelösungen wie NodeJS, Git, Docker und MySQL unter den Top 5.

Die ISO 5230-Zertifizierung ist ein international anerkannter Standard für das Management von Open-Source-Software (OSS). Sie unterstützt Unternehmen dabei, die Compliance-Anforderungen zu erfüllen und minimiert Risiken bei der Nutzung von OSS. TIMETOACT bietet durch seine Partnerschaft mit OpenChain, die Entwicklung und Implementierung dieser Norm, um rechtliche Sicherheit und Effizienz zu erhöhen. Der Zertifizierungsprozess umfasst eine detaillierte Vorbereitung, Audits und kontinuierliche Überprüfung zur Einhaltung der Standards.

Risiken unkontrollierter OSS-Nutzung

Was sind die Konsequenzen ohne Compliance-Check? Ohne regelmäßige Überprüfung und Auditierung Ihres Open Source Codes können folgende Risiken auftreten:

Rechtliche Konsequenzen:

Sicherheitslücken:

Reputationsschäden:

Produktionsausfälle:

Mehrwerte unserer Auditierungsservices

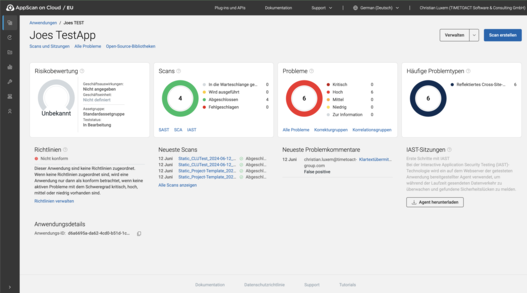

Unser Auditierungsprozess beginnt mit einem umfassenden Initial Scan Ihres gesamten Codes. Dabei identifizieren und bewerten wir alle verwendeten Open Source Komponenten und überprüfen die Einhaltung der Open Source Lizenzbestimmungen.

Wir stellen sicher, dass alle verwendeten Open Source Komponenten den Lizenzbestimmungen entsprechen. Durch die genaue Analyse der Lizenzbedingungen jeder Komponente verhindern wir potenzielle rechtliche Probleme und Konflikte.

Identifikation und Bewertung von Sicherheitsrisiken und Schwachstellen in den Open Source Bibliotheken. Wir untersuchen den Code auf bekannte Sicherheitslücken (CVEs) und Schwachstellen, um sicherzustellen, dass Ihre Software vor potenziellen Bedrohungen geschützt ist.

Erstellung eines umfassenden Berichts (Software Bill of Materials, SBom) mit den Ergebnissen des Scans und Empfehlungen zur Risikominderung. Dieser Bericht enthält eine detaillierte Aufschlüsselung aller gefundenen Komponenten, deren Lizenzen und Sicherheitsbewertungen.

Unser Auditierungsprozess

Ziel: Verständnis der Kundenbedürfnisse und Bestandsaufnahme der aktuellen Prozesse und Dokumentationen.

Kick-off Meeting: Einführung in den Open Source Code Auditierungsprozess und Klärung der spezifischen Anforderungen des Kunden. Hier besprechen wir Ihre individuellen Bedürfnisse und legen den Grundstein für eine erfolgreiche Zusammenarbeit.

Ziel: Durchführung eines umfassenden Scans des gesamten Codes und Erstellung eines Berichts mit den Ergebnissen und Empfehlungen.

- Lizenzüberprüfung: Sicherstellen der Einhaltung von Open Source Lizenzbestimmungen. Wir überprüfen jede Komponente auf Lizenzkonformität und verhindern potenzielle rechtliche Konflikte.

- Komponenten-Analyse: Identifikation und Analyse von Open Source Komponenten und deren Versionen. Wir sorgen dafür, dass alle verwendeten Komponenten aktuell und sicher sind.

- Sicherheitsbewertung: Identifikation und Bewertung von Sicherheitsrisiken und Schwachstellen in den verwendeten Open Source Bibliotheken. Wir identifizieren bekannte Sicherheitslücken (CVEs) und Schwachstellen.

- Bewertungssystem: Wir stufen die Risiken nach unserem Ampelsystem ein:

- Strong Copyleft: Hohes Risiko – Verwendung nicht empfohlen.

- Weak Copyleft:Abstimmung muss erfolgen.

- No Copyleft: Darf verwendet werden.

- Berichterstellung: Erstellung eines umfassenden Berichts, inklusive SBom mit den Ergebnissen des Scans und Empfehlungen zur Risikominderung. Dieser Bericht bietet eine klare Übersicht über Ihre OSS-Landschaft und die notwendigen Maßnahmen zur Verbesserung.

Ziel: Regelmäßige Scans und Gap-Assessments, um die fortlaufende Compliance und Sicherheit Ihrer Software zu gewährleisten.

- Regelmäßige Scans: Durchführung regelmäßiger Scans für neue oder geänderte Code-Teile. Wir überwachen kontinuierlich Ihre Software, um neue Risiken schnell zu identifizieren und zu bewerten.

sBerichterstellung: Erstellung von Berichten mit den Ergebnissen der Gap-Assessments und Empfehlungen zur weiteren Vorgehensweise. Diese Berichte unterstützen Sie dabei, die Compliance und Sicherheit kontinuierlich zu verbessern.